Autor: Daniel Davila Lopez

Daniel Davila Lopez

VMware, Update Firmware Ilo(2,3,4) y Firmware Host BL460c G7

Procedimiento para actualizar los firmwares de ILo3 y del host BL460c, sera un procedimiento muy especifico, que servira como guia para cualquier cosa que se quiera hacer acerca de update firmwares de otro tipo.

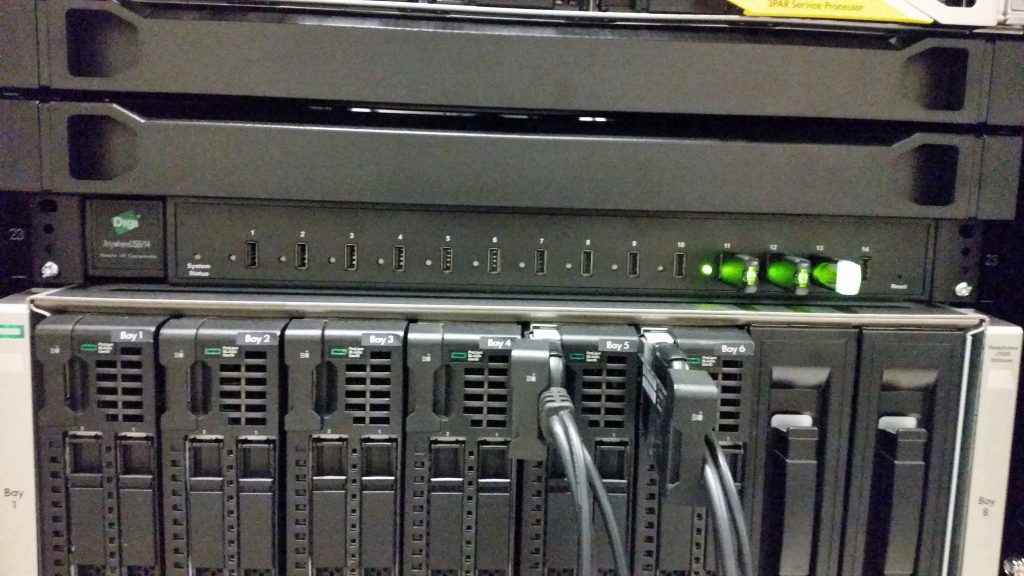

Para comenzar hay que precisar que estamos trabajando sobre un Enclosure HP C7000 y host Blades ProLiant BL460c G7. Tambien comentar que este procedimiento ha sido probado en 6 hosts de una infraestructura de VMware ver 6.0.0

Lo primero que hay que ver es la versión ILo y de host que tenemos

(IMAGENES)

Migraremos el Firmware de la ILo, de la versión «1.16 Dic 17 2010» a la versión «1.26 Aug 26 2011».

Nota: nuestra meta es migrar a la versión «1.88 Jul 13 2016», pero no se puede de manera directa, por lo que hay que hacer una escala por la versión 1.26.

(imagenes)

Proseguimos con el update del firmware del host, para esta operacion utilizaremos un ISO que contiene los ultimos parches

«HP SPP 2016 Octubre.iso»

El cual lo tenemos preparado para montarlo a través de la conexión ILo del esx u Host.

Firmware Ilo4 Blade 460c Gen8

Here are the steps that I used to complete the process:

1. Boot up the server. In this picture I am working with a BL460 Gen8 (half height blade server). On the newly designed Gen8 boot up screen up will see the option to hit F10 for access to the “Intelligent Provisioning (IP)” management console. Once you hit F10 the label will light up.

2. Now, the IP has begun to load up.

3. Once everything is loaded a screen will come up with two options. To move forward click on “Perform Maintenance”

4. In the next window go ahead and click “Firmware Update”.

5. The Firmware Update smart tool will now use the internet to reach out to HP and determine the available updates for your machine. You can click on the update to get more information on the fixes. Once you are ready, select the updates you wish to install. Once you hit “install” a warning windows will appear letting you know that you cannot cancel this procedure once you hit continue.

6. We have progress! You can see updates being checked off as they are remediated. Just as a heads up some updates will cause the ILO connection to be reset. HP did a good job on letting you know a few seconds before this happens.

7. Once all updates complete the HP update manager will perform a check on all components to make sure everything is healthy.

8. Once the internal health checks are completed you need to go ahead and restart the server to complete the process. The reboot doesn’t seem to take any longer than a standard one so this just seems to update the software version, etc.

Fuente: «http://3cvguy.com/updating-your-hp-proliant-gen8-firmware-with-smart-update-manager/»

Active Health System

Use HP iLO to download the Active Health System Log for a date range

Use HP iLO to download the Active Health System Log for a date range

To download the Active Health System log using HP iLO:

- Navigate to the Information > Active Health System log page.

- Enter the range of days to include in the log.

The default setting is to include log information for the last seven days. Click Reset range to default values to reset the dates.

- Click the From box.

A calendar is displayed.

- Select the range start date on the calendar.

- Click the To box.

A calendar is displayed.

- Select the range end date on the calendar.

- Click the From box.

- Enter the contact information to include in the downloaded file (optional):

- HP Support case number

- Contact name

- Phone number

- Company name

- Click Download.

A dialog box prompts you to open or save the file.

- Click Save.

A dialog box prompts you to choose a file location.

- Specify a file location and file name, and then click Save.

- If you have an open case with HP Support, you can e-mail the log file to HPsupport_Global@hp.com.

Use the following convention for the email subject:

<CASE:XXXXXXXXXX>, where XXXXXXXXXX represents your HP Support case number.

Active Health System logs larger than

Falla, VMWare 09/03/2017

IP: 10.11.1.83 Seguir leyendo

SQL, Monitor Transacciones

Documento Confidencial

Biometria, Dongle, llave de activación

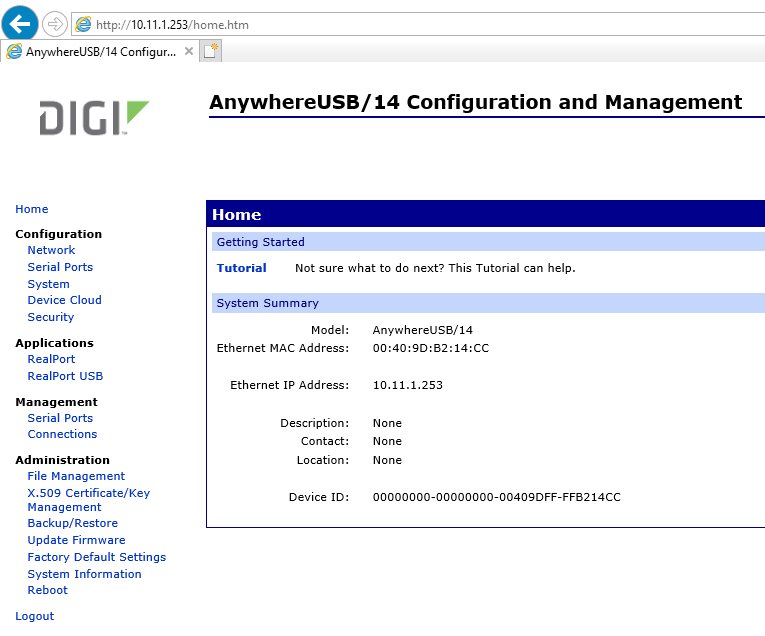

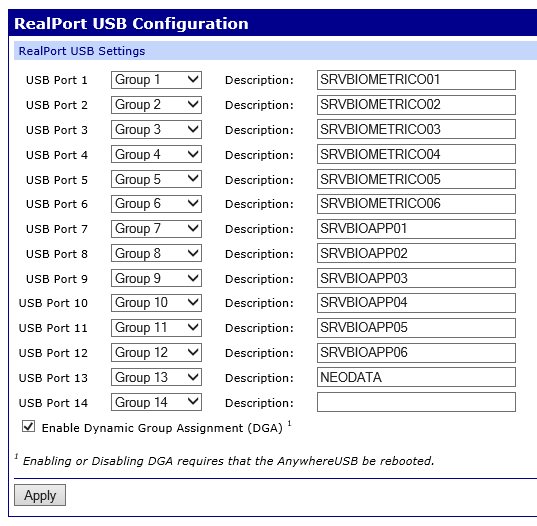

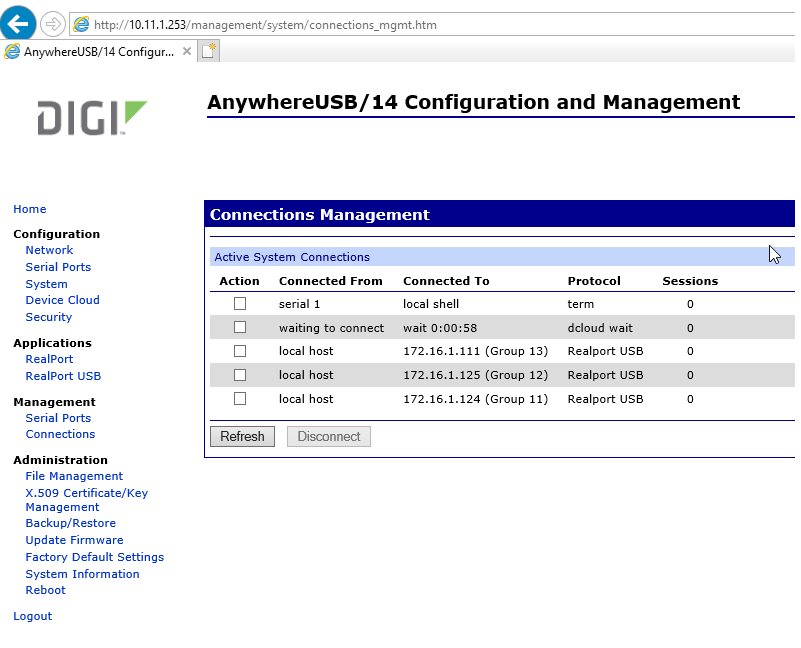

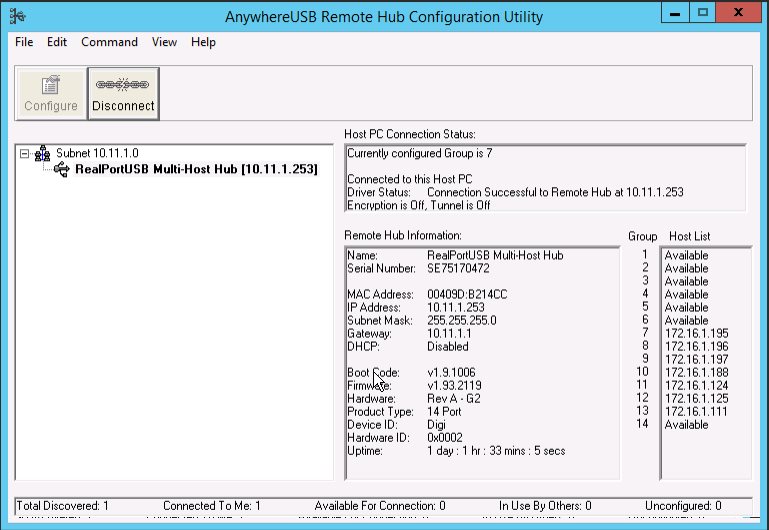

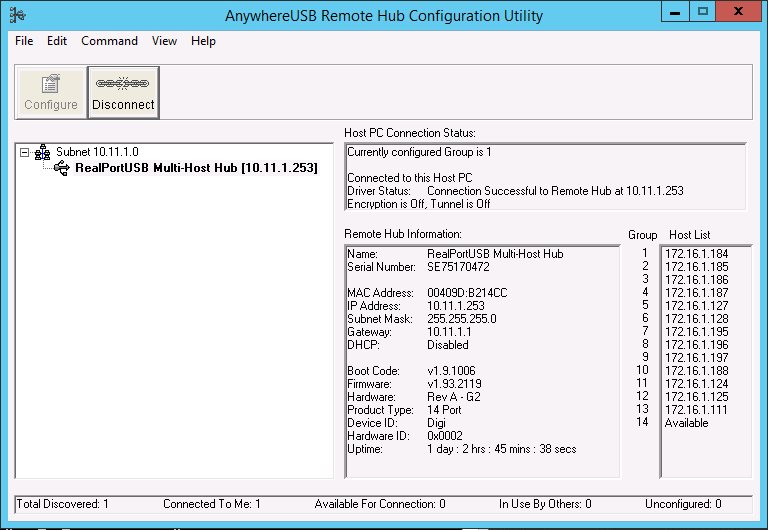

Se agrego el dispositivo AnyWhereUSB para instalar los dongles

http://10.11.1.253

SRVBIOMETRICO0120574 serv. ant.esx05

| SERVIDOR | NUMERO/SERIE | HOST |

| SRVBIOMETRICO01 | 20574 | esx06 |

| SRVBIOMETRICO02 | 40870* | esx06 |

| SRVBIOMETRICO03 | 40868* | esx07 |

| SRVBIOMETRICO04 | 40869* | esx08 |

| SRVBIOAPP01 | 40911 | esx05 |

| SRVBIOAPP02 | 20573 serv. ant. | esx06 |

| SRVBIOAPP03 | 30560 serv. ant. | esx07 |

| SRVBIOAPP04 | 52083* | esx08 |

| SRVBIOMETRICO1R | 36074 serv. ant. | esx09 |

| SRVBIOMETRICO2R | 52084 | esx10 |

| SRVBIOAPP01R | 36072 serv. ant. | esx09 |

| SRVBIOAPP02R | 36073 serv. ant. | esx10 |

| SRVBIOBDR |

Nueva distribución de DONGLES para los nuevos servidores (Infra 3PAR)

| SRVBIOMETRICO01 | 172.16.1.184 | 20574 serv. ant. | esx07 | esx05 |

| SRVBIOMETRICO02 | 172.16.1.185 | 40870* | esx07 | esx08 |

| SRVBIOMETRICO03 | 172.16.1.186 | 40868* | esx05 | esx09 |

| SRVBIOMETRICO04 | 172.16.1.187 | 40869* | esx05 | esx10 |

| SRVBIOAPP04 | 172.16.1.188 | 52083* | esx09 | esx10 |

| SRVBIOAPP01 | 172.16.1.195 | 40911 | esx09 | esx05 |

| SRVBIOAPP02 | 172.16.1.196 | 20573 serv. ant. | esx03 | esx08 |

| SRVBIOAPP03 | 172.16.1.197 | 30560 serv. ant. | esx09 (Interno) | esx09 |

Dominio, Error al Unir Computadora

Error al intentar conectarse al dominio. Sale el siguiente error: «Este equipo no se puede unir al dominio Se supero el numero maximo de cuentas de equipo que se Seguir leyendo

Comentarios